Fieser NSA-Schnüffelcode in Festplatten fast aller Hersteller

Da staunen sogar die Antiviren-Spezialisten von Kaspersky Lab: Sie haben so extrem komplexe und hochtechnische Schnüffelprogramme und Trojaner ausfindig gemacht, von den sie selber sagen: »Urheber ist ein mächtiger Akteur«. Der Bedrohungsakteur ist die so genannte »Equation Group«, die anscheinend schon seit fast zwei Jahrzehnten aktiv ist.

Laut den IT-Sicherheitsexperten des »Global Research and Analysis Teams« (GReAT) von Kaspersky Lab ist die Equation Group in annähernd all ihren Aktivitäten einzigartig: Sie nutzen Werkzeuge, die sehr kompliziert und kostenintensiv zu entwickeln sind. Damit infizieren sie ihre Opfer, rufen Daten ab und verbergen ihre Aktionen in einer außergewöhnlich professionellen Weise. Darüber hinaus nutzen sie auch klassische Spionage-Taktiken, um böswilligen Code bei ihren Opfern zu platzieren.

Der »Todesstern der Malware-Galaxie«

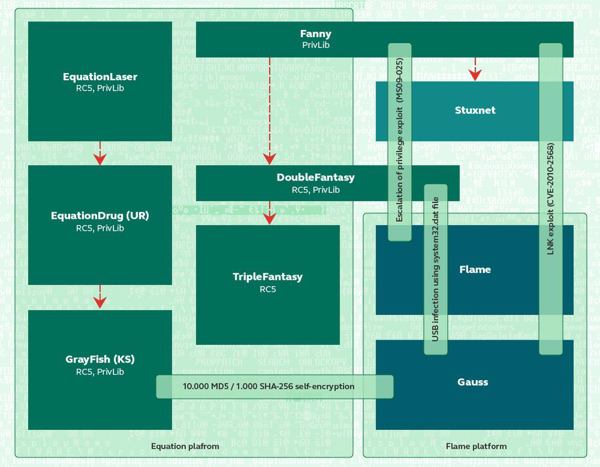

Zur Infektion setzt die Gruppe eine Reihe von »Implantaten« (Trojanern) ein. Von Kaspersky Lab werden sie so benannt: »EquationLaser«, »EqationDrug«, »DoubleFantasy«, »TripleFantasy«, »Fanny« und »GrayFish«. Auf über 500 Rechnern rund um den Globus haben die Sicherheitsexperten diese brandneue Schadsoftware entdeckt. Die Virenforscher sprechen in einem Repüort von bislang ungeahnter Komplexität und Qualität, vom »Todesstern der Malware-Galaxie«.

Anscheinend interessierten sich die Malware-Schreiberlinge aber kaum für Privat-PCs. Gefunden wurden die Superspähprogramme vor allem in Regierungen, Telekommunikationsunternehmen, der Luftfahrt- und Energiebranche, dem Militär und bei muslimischen Aktivisten und Gelehrten. Die meisten Infektionen fand Kaspersky im Iran, Russland, Pakistan, Afghanistan, Indien, China, Syrien und Mali. Aber auch Telekommunikations-Infrastruktur in Deutschland scheint betroffen zu sein.

Hinterfotziger Angriff auf Festplatten-Firmware

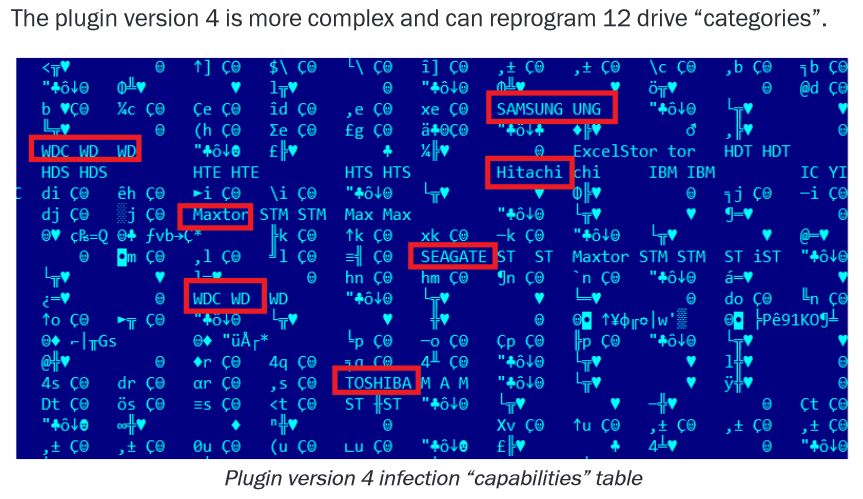

Die bislang entdeckte Malware-Familie der »Equation Group« (Bild: Kaspersky Lab)Die Experten von Kaspersky Lab haben zwei Module entdeckt, mit denen die Neuprogrammierung der Festplatten-Firmware bei einem Dutzend beliebter Festplattenhersteller möglich ist: Seagate, Western Digital, Toshiba, Maxtor, Samsung und IBM gehörten unter anderem dazu. Dies ist vielleicht das stärkste Werkzeug im Arsenal der Equation Group und die erste bekannte Malware, die direkt Festplatten infiziert.

Die bislang entdeckte Malware-Familie der »Equation Group« (Bild: Kaspersky Lab)Die Experten von Kaspersky Lab haben zwei Module entdeckt, mit denen die Neuprogrammierung der Festplatten-Firmware bei einem Dutzend beliebter Festplattenhersteller möglich ist: Seagate, Western Digital, Toshiba, Maxtor, Samsung und IBM gehörten unter anderem dazu. Dies ist vielleicht das stärkste Werkzeug im Arsenal der Equation Group und die erste bekannte Malware, die direkt Festplatten infiziert.

Die in die Festplatten-Firmware eingeschleuste Schnüffelsoftware, die der GrayFish-Trojanerfamilie zugerechnet wird, ist vor allem deshalb so heimtückisch, weil sie eine Neuformatierung der Festplatte überlebt. Folge: Sobald die Malware in die Firmware einmal gelangt ist, kann sie sich selbst für immer wieder herstellen und das Löschen bestimmter Festplattenbereiche verhindern bzw. diesen Bereich durch einen schädlichen während eines Systemneustarts ersetzen.

Festplatten-Trojaner kann auch Verschlüsselungspasswort stehlen

»Ein weiterer gefährlicher Punkt: Wird eine Festplatte mit diesem gefährlichen Code infiziert, ist es unmöglich die Firmware zu scannen«, erläutert Costin Raiu, Director des Global Research and Analysis Team bei Kaspersky Lab. »Einfacher gesagt: für die meisten Festplatten existieren Funktionen zum Beschreiben des Firmware-Bereichs ihrer Hardware, aber nicht zur Wiedergabe. Das bedeutet, dass wir praktisch blind sind, und mit dieser Malware infizierte Festplatten nicht erkennen können.«

Die Möglichkeit, einen unsichtbaren und dauerhaften Bereich auf der Festplatte zu schaffen, wird anscheinend auch genutzt, um herausgefilterte Informationen zu speichern, die später von den Angreifern abgerufen werden können. Zudem kann dies in einigen Fällen beim Knacken der Verschlüsselung hilfreich sein. »Wenn man sich vergegenwärtigt, dass deren GrayFish-Implantat ab dem Hochfahren eines Systems aktiv ist, kann man verstehen, dass die Angreifer in der Lage sind, das Verschlüsselungspasswort zu entwenden und es in ihrem versteckten Bereich zu speichern«, erklärt Raiu.

Weitere Eskalationsstufe: Infizierter USB-Stick mit verstecktem Speicherbereich

Unter allen Angriffsmöglichkeiten der Equation Group sticht auch der so genannte Fanny-Wurm heraus. Dessen Hauptzweck ist es, so genannte »Air Gapped«-Netzwerke abzubilden – also die Topologie eines Netzwerkes, das nicht über eine Leitung erreichbar ist, zu erfassen. Zu diesem Zweck wird ein bislang einmaliger USB-basierter Command & Control-Mechanismus eingesetzt, der es erlaubt, Daten aus nicht verbundenen Netzwerken hinein- und hinauszubringen.

Das bedeutet, dass ein infizierter USB-Stick mit einem versteckten Speicherbereich eingesetzt wird, um grundlegende System-Informationen in nicht mit dem Internet verbundenen Computern einzusammeln. Sobald der USB-Stick in einen von Fanny infizierten und mit dem Internet verbundenen Computer gesteckt wird, sendet er diese Informationen an den Command & Control-Server. Wenn die Angreifer Befehle in den Air-Gapped-Netzwerken ausführen wollen, speichern sie diese Befehle im versteckten Bereich des USB-Sticks. Wird der USB-Stick mit dem Air-Gapped-Computer verbunden, bemerkt Fanny diesen Befehl – und führt ihn aus.

Verdammt – wie kam Malware auf die Konferenz-CD-ROM?

Die Angreifer nutzten laut Kaspersky alle Methoden, um Ziele zu infizieren: nicht nur über das Web, sondern auch über die physikalische Welt. Hierfür nutzten sie eine klassische Technik zum Abfangen und Ersetzen von trojanisierten Versionen physischer Gegenstände.

Ein Beispiel, bei dem Teilnehmer einer wissenschaftlichen Konferenz in Houston betroffen waren: Als die Teilnehmer nach Hause kamen, erhielten einige eine CD-ROM mit Inhalten zur besuchten Konferenz. So konnten die Angreifer das Implantat »DoubleFantasy« bei den anvisierten Rechnern platzieren. Die genaue Methode, wie die Inhalte der CD mit böswilligem Code versehen werden konnte, bleibt unbekannt.

Stuxnet und Flame deuten auf NSA hin

Zu einem anderen Zeitpunkt teilten sie die Exploits mit den anderen: Im Jahr 2008 nutzte der Schädling Fanny zwei Zero-Days, die erst im Juni 2009 und März 2010 in Stuxnet eingebaut wurden. Eine dieser Zero-Days in Stuxnet war ursprünglich ein Flame-Modul, das dieselbe Schwachstelle ausnutzt. Dieser wurde direkt aus der Flame-Plattform entnommen und in Stuxnet eingebaut.

Früherer NSA-Mitarbeiter bestätigt Kaspersky-Analysen

Stuxnet gilt mittlerweile ganz klar als von US-amerikanischen Geheimdiensten entwickelt. Ein früherer NSA-Mitarbeiter hat gegenüber der Nachrichtenagentur Reuters bestätigt, dass die Kaspersky-Analysen korrekt seien.

Geschätzt wird, dass die Equation-Gruppe seit dem Jahr 2001 tausende, vermutlich zehntausende, Opfer in über 30 Ländern weltweit aus folgenden Bereichen infiziert hat: Regierungs- und diplomatische Institutionen, Telekommunikation, Luft- und Raumfahrt, Energie, Nuklearforschung, Öl- und Gasindustrie, Militär, Nanotechnologie, islamische Aktivisten und Gelehrte, Massenmedien, Transport, Finanzinstitute sowie Unternehmen aus dem Verschlüsselungstechnologiesektor.

- Fieser NSA-Schnüffelcode in Festplatten fast aller Hersteller

- Der »Todesstern der Malware-Galaxie«

- Hinterfotziger Angriff auf Festplatten-Firmware

- Festplatten-Trojaner kann auch Verschlüsselungspasswort stehlen

- Weitere Eskalationsstufe: Infizierter USB-Stick mit verstecktem Speicherbereich

- Verdammt – wie kam Malware auf die Konferenz-CD-ROM?

- Stuxnet und Flame deuten auf NSA hin

- Früherer NSA-Mitarbeiter bestätigt Kaspersky-Analysen