Schlag gegen Emotet verschafft Firmen nur eine Verschnaufpause

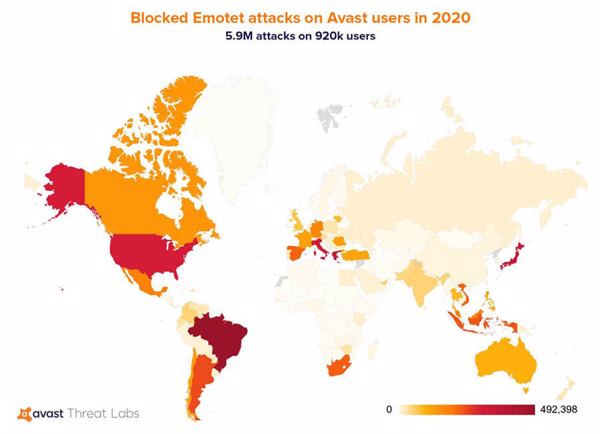

2020 hat alleine Avast weltweit 5,9 Millionen Angriffe mit Emotet unterbunden. (Grafik: Avast)Ende Januar hatten in einer der bisher größten und effektivsten Operationen gegen Cyberkriminelle und die von ihnen genutzte Infrastruktur unter Koordination von Europol und Eurojust Polizeibehörden aus Kanada, Frankreich, Deutschland, Litauen, den Niederlanden, der Ukraine, Großbritannien und den USA, koordiniert, die Kontrolle über die Emotet-Server übernommen. Sie erhielten Zugriff auf das Botnet und die Daten, die mittels der Malware gesammelt worden waren.

2020 hat alleine Avast weltweit 5,9 Millionen Angriffe mit Emotet unterbunden. (Grafik: Avast)Ende Januar hatten in einer der bisher größten und effektivsten Operationen gegen Cyberkriminelle und die von ihnen genutzte Infrastruktur unter Koordination von Europol und Eurojust Polizeibehörden aus Kanada, Frankreich, Deutschland, Litauen, den Niederlanden, der Ukraine, Großbritannien und den USA, koordiniert, die Kontrolle über die Emotet-Server übernommen. Sie erhielten Zugriff auf das Botnet und die Daten, die mittels der Malware gesammelt worden waren.

Arne Schönbohm, BSIZum Auftakt des dieses Jahr virtuell stattfindenden, 17. Deutschen IT-Sicherheitskongress diese Woche mahnte BSI-Präsident Arne Schönbohm, dass Digitalisierung nur mit Informationssicherheit erfolgreich sein kann - und ging natürlich auch auf die Zerschlagung der Emotet-Infrastruktur wenige Tage zuvor ein. Sie hat seiner Ansicht nach »die digitale Welt ein Stück sicherer gemacht«. Auf seiner Webseite gibt das BSI Empfehlungen für Emotet-Opfer. Auf einer Webseite der niederländischen Polizei können Nutzer überprüfen, ob ihre E-Mail-Adresse Teil der beschlagnahmten Daten ist und so herausfinden, ob ihr Rechner von Emotet infiziert wurde.

Arne Schönbohm, BSIZum Auftakt des dieses Jahr virtuell stattfindenden, 17. Deutschen IT-Sicherheitskongress diese Woche mahnte BSI-Präsident Arne Schönbohm, dass Digitalisierung nur mit Informationssicherheit erfolgreich sein kann - und ging natürlich auch auf die Zerschlagung der Emotet-Infrastruktur wenige Tage zuvor ein. Sie hat seiner Ansicht nach »die digitale Welt ein Stück sicherer gemacht«. Auf seiner Webseite gibt das BSI Empfehlungen für Emotet-Opfer. Auf einer Webseite der niederländischen Polizei können Nutzer überprüfen, ob ihre E-Mail-Adresse Teil der beschlagnahmten Daten ist und so herausfinden, ob ihr Rechner von Emotet infiziert wurde.

Schönbohm sieht jedoch keinen Grund zur Entwarnung. »Cyber-Angriffe sind nach wie vor an der Tagesordnung. Betroffen sind alle Bereiche von Staat, Wirtschaft und Gesellschaft. Krankenhäuser mussten ihren medizinischen Betrieb einstellen, Gerichte und Stadtverwaltungen wurden lahmgelegt, unzählige Unternehmen hatten keinen Zugriff auf ihre wichtigen Geschäftsdaten und digitalen Prozesse«, listet Schönbohm auf. Zum Schulbeginn nach den Weihnachtsferien habe es zudem Denial-of-Service-Angriffe auf Schulclouds und Bildungs-Server gegeben.

»Meilenstein im Kampf gegen Cyberkriminalität«

»Die Zerschlagung von Emotet ist ein wahrer Meilenstein im Kampf gegen die Cyberkriminalität«, kommentiert Adolf Streda, Malware Analyst bei Avast. Allein sein Unternehmen habe 2020 mehr als 5,9 Millionen Emotet-Angriffe auf Nutzer weltweit blockiert. »Emotet hat wie ein Schweizer Taschenmesser funktioniert und ermöglichte es den Kriminellen, Passwörter zu stehlen, Geld von Online-Bankkonten zu entwenden und die Computer der Opfer einem Botnet hinzuzufügen - sie also in ferngesteuerte Roboter zu verwandeln - von denen aus sich weitere Phishing-Kampagnen starten lassen«, fasst Streda zusammen.

Emotet war auch deshalb gefürchtet, weil es sehr erfolgreich immer wieder neue Methoden zur Verschleierung einsetzte, um so der Erkennung durch Antivirensoftware zu entgehen. Da die Emotet-Entwickler ihr Schadprogramm zudem auch anderen Kriminellen anboten, konnten auch diese die Malware für ihre Zwecke einsetzen.

Schnelle Wiederauferstehung von Emotet möglich

Kimberly Goody, Mandiant»Emotet war in den letzten Jahren stets eine der am weitesten verbreiteten Malware-Familien«, bestätigt Kimberly Goody, Senior Manager Cybercrime Analysis bei der Fireeye-Tochter Mandiant Threat Intelligence. Zunächst für Homebanking-Betrug eingesetzt, kam die Malware seit 2017 auch zur Verbreitung von Spam und zusätzlicher Schadsoftware zum Einsatz. »Dies geschah unserer Ansicht nach im Auftrag einer begrenzten Anzahl von Gruppen, die Emotet als Malware-as-a-Service nutzten«, berichtet Goody.

Kimberly Goody, Mandiant»Emotet war in den letzten Jahren stets eine der am weitesten verbreiteten Malware-Familien«, bestätigt Kimberly Goody, Senior Manager Cybercrime Analysis bei der Fireeye-Tochter Mandiant Threat Intelligence. Zunächst für Homebanking-Betrug eingesetzt, kam die Malware seit 2017 auch zur Verbreitung von Spam und zusätzlicher Schadsoftware zum Einsatz. »Dies geschah unserer Ansicht nach im Auftrag einer begrenzten Anzahl von Gruppen, die Emotet als Malware-as-a-Service nutzten«, berichtet Goody.

Sie geht davon aus, dass sich nach der Zerschlagung von Emotet die Zahl der unmittelbar von Ransomware-Angriffen Betroffenen kurzfristig reduzieren könnte. »Mandiant hat allerdings in der Vergangenheit beobachtet, dass Hackergruppen ihre Botnets nach anderen Takedown- oder Zerschlagungsaktionen wieder aufbauen«. Wie schnell und gut das den Kriminellen in diesem Fall gelinge, hänge davon ab, wie wichtig die womöglich festgenommenen Personen für den Betrieb seien.

Bisher gibt es laut Avast allerdings keine zuverlässigen Informationen über Anklagen oder Verhaftungen. Das deute darauf hin, dass die Strafverfolgungsmaßnahmen nur bei deren Werkzeugen, nicht aber bei den Angreifern selbst zu Ergebnissen geführt haben. Das würde es der Emotet-Gruppe erleichtern, sich neu zu gruppieren und aufzubauen. »Selbst wenn die Gruppe nicht über ihr Botnet verfügt, hat sie möglicherweise weitere Kopien der Daten, mit denen sie versuchen kann, ein neues Botnet aufzubauen«, mutmaßt Avast.

Drohen neue, stärkere Spam- und Phishing-Wellen?

Da in der Vergangenheit Emotet gelegentlich auch von den Hintermännern der Malware-Familien Trickbot, Qakbot und Silentnight verbreitet wurde, könnten zudem diese Verbindungen genutzt werden, um das Botnet neu aufzubauen. Geeignetstes Mittel dazu ist nach wie vor Spam. Das wiederum bedeutet, dass der Erfolg der Ermittler beim Kampf gegen Emotet indirekt möglicherweise zu neuen Rekordwerten bei Spam-Mails führt.

Ronan Kirby, KaseyaAuf den Aspekt weist auch Ronan Kirby, Präsident und General Manager EMEA von Kaseya, hin. »Der Betrieb von Emotet ist aktuell zwar stark beeinträchtigt, aber Hackergruppen werden neue Wege finden, um ungeschützte Netzwerke und das Verhalten ungeschulter Mitarbeiter für Cyberangriffe zu nutzen«. Unternehmen empfiehlt Kirby, in E-Mail-Sicherheitslösungen in Kombination mit Cybersecurity-Schulungen zu investieren. »So stellen sie sicher, dass die Mitarbeiter angemessen vorbereitet sind und verdächtige E-Mails erkennen können. «

Ronan Kirby, KaseyaAuf den Aspekt weist auch Ronan Kirby, Präsident und General Manager EMEA von Kaseya, hin. »Der Betrieb von Emotet ist aktuell zwar stark beeinträchtigt, aber Hackergruppen werden neue Wege finden, um ungeschützte Netzwerke und das Verhalten ungeschulter Mitarbeiter für Cyberangriffe zu nutzen«. Unternehmen empfiehlt Kirby, in E-Mail-Sicherheitslösungen in Kombination mit Cybersecurity-Schulungen zu investieren. »So stellen sie sicher, dass die Mitarbeiter angemessen vorbereitet sind und verdächtige E-Mails erkennen können. «

- IT-Sicherheit: Das ist 2021 zu erwarten

- IDC Cyber-Security 2020: IT-Sicherheit immer noch bedenklich

- Cybersicherheit: Die Einschläge kommen näher

- IT-Sicherheit: Cyberkriminelle sind KMUs weit voraus

- IT-Security benötigt Wissen, Strategie und Automatismen

- Cyberkriminalität 2019: Mehr als jeder zweite Onliner betroffen

- Cybersicherheit: Gefährdungen strategisch und proaktiv begegnen