Sophos State of Ransomware 2024: Lösegeldzahlungen steigen um 50

Sophos State of Ransomware 2024: Lösegeldzahlungen steigen um 500 Prozent Sicherheitsspezialist Sophos hat die Studie »State of Ransomware 2024« veröffentlicht, welche die Ergebnisse aus einer Befragung von weltweit 5.000 Führungskräften im Bereich Cybersicherheit/IT im Februar 2024 zusammenfasst. Demnach ist die durchschnittliche Lösegeldzahlung im vergangenen Jahr um 500 Prozent gestiegen.

Sophos State of Ransomware 2024: Lösegeldzahlungen steigen um 500 Prozent Sicherheitsspezialist Sophos hat die Studie »State of Ransomware 2024« veröffentlicht, welche die Ergebnisse aus einer Befragung von weltweit 5.000 Führungskräften im Bereich Cybersicherheit/IT im Februar 2024 zusammenfasst. Demnach ist die durchschnittliche Lösegeldzahlung im vergangenen Jahr um 500 Prozent gestiegen.

Im internationalen Vergleich melden Organisationen, die Lösegeld gezahlt haben, eine durchschnittliche Zahlung von 1,86 Millionen Euro, gegenüber 372.520 Euro im Jahr 2023. Deutsche Unternehmen griffen sogar noch tiefer in die Tasche. Hier lag die mittlere Lösegeldzahlung bei 5,14 Millionen Euro.

42 Prozent der deutschen Unternehmen, deren Daten verschlüsselt wurden, zahlten das Lösegeld. Dieser Wert liegt unter dem des Vorjahres (44 Prozent) sowie unter dem weltweiten Durchschnitt von 56 Prozent im aktuellen Jahr.

Lösegeldzahlungen sind jedoch nur ein Teil der Kosten bei einem Cyberangriff. Ohne diesen Faktor beliefen sich die weltweiten durchschnittlichen Kosten für die Wiederherstellung auf 2.542.449 Euro. Im Vorjahr wurde dieser Wert noch mit 1.694.966 Euro beziffert.

Die durchschnittlichen Kosten, die deutschen Unternehmen ohne die Berücksichtigung von Lösegeldzahlungen nach einem Ransomware-Angriff zusätzlich entstehen, belaufen sich durchschnittlich auf 2.054.987 Euro. Darin enthalten sind zum Beispiel Kosten für Ausfallzeiten, Personalzeit, Gerätekosten, Netzwerkkosten oder entgangene Geschäftschancen.

Rückgang weltweit, minimale Steigerung in Deutschland

Trotz der steigenden Lösegelder deutet die diesjährige Umfrage auf einen leichten Rückgang der Zahl der Ransomware-Angriffe im weltweiten Vergleich hin: 59 Prozent der Unternehmen sind weltweit betroffen; im Jahr 2023 lag diese Zahl bei 66 Prozent.

Während die Wahrscheinlichkeit einer Ransomware-Attacke mit dem Umsatz steigt, werden selbst kleine Unternehmen mit unter 10 Millionen Euro Umsatz regelmäßig angegriffen, wobei mit 47 Prozent knapp die Hälfte der Unternehmen im letzten Jahr von Ransomware betroffen war.

Deutsche Unternehmen waren zu knapp einem Prozent mehr als im Report des vergangenen Jahres Opfer von Ransomware. Dies bedeutet aber auch einen Rückgang gegenüber den 67 Prozent aus 2022. Im aktuellen Vergleich liegt Deutschland knapp unter dem weltweiten Durschnitt von 59 Prozent der Befragten. In deutschen Organisationen waren bei erfolgreichen Angriffen 54 Prozent der Computer betroffen, was etwas über dem weltweiten Durchschnitt von 49 Prozent liegt.

Fünf europäische Länder vermelden Steigerungen

Insgesamt meldeten neun Länder eine niedrigere Angriffsrate als im Jahr 2023. Die fünf Länder, die eine höhere Angriffsrate als im Jahr 2023 meldeten, liegen alle in Europa: Österreich, Frankreich, Deutschland, Italien und das Vereinigte Königreich.

Frankreich meldete 2024 mit 74 Prozent die höchste Rate an Ransomware-Angriffen, gefolgt von Südafrika (69 Prozent) und Italien (68 Prozent). Umgekehrt meldeten die Befragten in Brasilien (44 Prozent), Japan (51 Prozent) und Australien (54 Prozent) die niedrigsten Angriffsraten.

»Ransomware-Angriffe sind nach wie vor die größte Bedrohung und treiben die Wirtschaft der Cyberkriminalität an. Die Ransomware-Landschaft bietet dabei für jeden Cyberkriminellen etwas, unabhängig von seinen Fähigkeiten«, kommentiert John Shier, Field CTO bei Sophos. »Während sich einige Gruppen auf Lösegelder in Höhe von mehreren Millionen Dollar konzentrieren, gibt es andere, die sich mit geringeren Summen zufriedengeben und dieses `Manko´ durch schiere Masse ausgleichen.«

IT-Schwachstellen und Backups im Visier

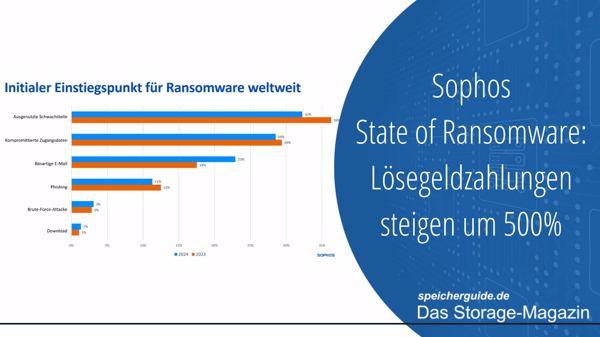

Weltweit 99 Prozent der Unternehmen, die von Ransomware betroffen waren, konnten die Ursache des Angriffs identifizieren, wobei ausgenutzte IT-Schwachstellen (32 Prozent) das zweite Jahr in Folge, die am häufigsten festgestellte Ursache für einen Angriff waren. Es folgen kompromittierte Zugangsdaten (29 Prozent) und schädliche E-Mails (23 Prozent).

Auch in Deutschland zeigt sich eine ähnliche Konstellation: hierzulande waren ausgenutzte Sicherheitslücken zu 34 Prozent das häufigste Einfallstor für Ransomware, kompromittierte Anmeldedaten stellten mit 28 Prozent den zweithäufigsten Angriffsvektor dar. Anders ist es in Österreich und der Schweiz – bei unseren Nachbarn gelangte Ransomware am häufigsten über den Weg der kompromittierten Zugangsdaten in Unternehmen, gefolgt von Schwachstellen.

In 94 Prozent der Ransomware-Angriffe auf deutsche Organisationen versuchten Cyberkriminelle während des Angriffs zusätzlich auch Backups zu kompromittieren. 63 Prozent dieser Versuche, waren erfolgreich, was etwas über dem weltweiten Durchschnitt von 57 Prozent liegt. Bei 32 Prozent der Vorfälle (im Vorjahr 30 Prozent), bei denen Daten verschlüsselt wurden, sind zusätzlich auch Daten gestohlen worden.