Studien zu Ransomware: Bezahlen ist beliebt, aber keine Lösung

Gründe für Unternehmen, bei einem erfolgreichen Ransomware-Angriff kein Lösegeld zu zahlen. (Grafik: Getapp)Welt Passwort-Tag, Ändere-Deinen-Passwort-Tag und nun auch noch der Anti-Ransomware-Tag, 2022 am 12. Mai: Die IT-Security-Branche gibt sich alle Mühe, ihre Anliegen auf die Tagesordnung zu setzen. Bei den Passwörtern hat es nicht so gut geklappt, das Verhalten der Anwender zu ändern: Ohne Multi-Faktor-Authentifizierung ändert sich wohl auch in den nächsten Jahren nichts daran, dass »123456«, »passwort« und »12345« ganz oben auf der Liste der gängigsten Passwörter stehen.

Gründe für Unternehmen, bei einem erfolgreichen Ransomware-Angriff kein Lösegeld zu zahlen. (Grafik: Getapp)Welt Passwort-Tag, Ändere-Deinen-Passwort-Tag und nun auch noch der Anti-Ransomware-Tag, 2022 am 12. Mai: Die IT-Security-Branche gibt sich alle Mühe, ihre Anliegen auf die Tagesordnung zu setzen. Bei den Passwörtern hat es nicht so gut geklappt, das Verhalten der Anwender zu ändern: Ohne Multi-Faktor-Authentifizierung ändert sich wohl auch in den nächsten Jahren nichts daran, dass »123456«, »passwort« und »12345« ganz oben auf der Liste der gängigsten Passwörter stehen.

Beim Umgang mit Ransomware darf man auf etwas mehr Lernfähigkeit hoffen. Insbesondere für Unternehmen ist der Schaden schließlich enorm, wenn sie solch ein Angriff richtig trifft. So zumindest die Wahrnehmung aus den Berichten in den Medien. Eine Studie der Gartner-Tochter GetApp zeigt nun jedoch, dass deutsche Unternehmen im internationalen Vergleich selten Lösegeld zahlen und ihre Daten oftmals selbst retten können. Teuer wird es allerdings auch hierzulande, wenn die Angriffe auch die Backups erwischen.

Ransomware-Angriffe haben weiter zugenommen

Für seine Studie hat Getapp 637 IT-Fachkräfte aus deutschen, französischen und britischen KMU (2 bis 250 Mitarbeiter) befragt. Den Antworten zufolge haben Ransomware-Angriffe in kleinen und mittleren Unternehmen auch in Deutschland in den vergangenen zwei Jahren stark zugenommen. Jedes zweite mittelständische Unternehmen wurde bereits Opfer von Ransomware-Angriffen. 37 Prozent berichten von lediglich einen Angriff, 15 Prozent haben mehrere Angriffe erlebt. Von den deutschen Unternehmen waren bei 39 Prozent vom Ransomware-Angriff auch Backups betroffen.

Ransomware: Helfen Lösegeldzahlungen?

In Deutschland gaben 59 Prozent der Unternehmen, die Opfer eines Ransomware-Angriffs waren, an, dass sie kein Lösegeld bezahlt haben, aber ihre Daten wiederherstellen konnten. In Frankreich liegt dieser Wert bei 48 Prozent, in Großbritannien nur bei 35 Prozent.

Lösegeldzahlungen lösen das Problem aber längst nicht immer. 31 Prozent der deutschen Firmen sagten Getapp, das sie zwar das Lösegeld bezahlt, aber keine oder nur einen Teil der Daten zurückerhalten haben. Lediglich 5 Prozent haben nach der Lösegeldzahlung alle ihre Daten wiederherstellen.

»State of Ransomware 2022«

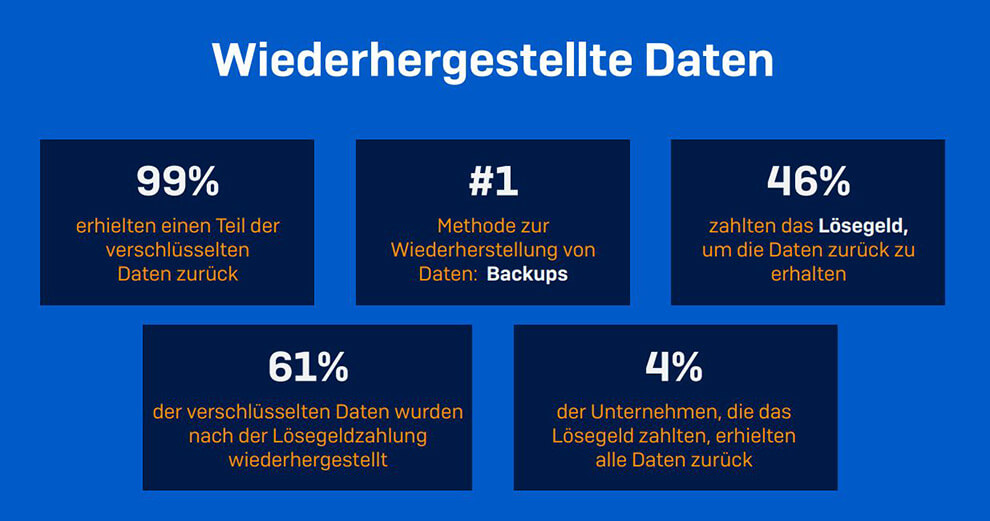

Zentrale Ergebnisse des Sophos-Reports »State of Ransomware 2022« (Grafik: Sophos)Der kürzlich von Sophos vorgelegte Bericht »State of Ransomware 2022« kommt zu etwas anderen Ergebnissen. Demnach ist in Deutschland der Anteil der von Ransomware betroffenen Unternehmen von 46 Prozent im Jahr 2020 auf 67 Prozent im Jahr 2021 geklettert. Allerdings ist auch hier die Zahl derjenigen, die das Lösegeld zahlen, sehr hoch: 2021 waren es in Deutschland den Sophos-Zahlen zufolge 42 Prozent.

Zentrale Ergebnisse des Sophos-Reports »State of Ransomware 2022« (Grafik: Sophos)Der kürzlich von Sophos vorgelegte Bericht »State of Ransomware 2022« kommt zu etwas anderen Ergebnissen. Demnach ist in Deutschland der Anteil der von Ransomware betroffenen Unternehmen von 46 Prozent im Jahr 2020 auf 67 Prozent im Jahr 2021 geklettert. Allerdings ist auch hier die Zahl derjenigen, die das Lösegeld zahlen, sehr hoch: 2021 waren es in Deutschland den Sophos-Zahlen zufolge 42 Prozent.

Cyber-Versicherungen werden knausriger

Der Wert könnte sich aber bald reduzieren. Denn die hohe Zahlungsbereitschaft liegt auch darin begründet, dass sich viele (80 Prozent) auf eine Cyber-Versicherung verlassen, die sie im Falle eines Ransomware-Angriffs abdeckt. Das funktionierte bisher ganz gut: In 98 Prozent der Vorfälle zahlte der Versicherer einige oder alle entstandenen Kosten, bei 41 Prozent wurde die gesamte Lösegeldforderung abgedeckt.

Allerdings berichten 94 Prozent der Befragten auch, dass die Versicherer inzwischen höhere Anforderungen an Cyber-Sicherheitsmaßnahmen stelle, die Policen komplexer oder teurer geworden sind und es weniger Unternehmen gibt, die den gewünschten Versicherungsschutz überhaupt noch anbieten. Andes gesagt: Die Versicherungsanbieter sind aus Schaden klug geworden und zwingen die Kunden jetzt, das versicherbare Restrisiko zu reduzieren.

Wild-West-Zeiten sind vorbei

Chester Wisniewski, Sophos»Die Ergebnisse deuten darauf hin, dass wir möglicherweise einen Höhepunkt in der Entwicklung von Ransomware erreicht haben, wo die Gier der Angreifer nach immer höheren Lösegeldzahlungen frontal mit einer Verhärtung des Cyberversicherungsmarktes kollidiert«, sagt Chester Wisniewski, Principal Research Scientist bei Sophos. In den vergangenen Jahren sei es für Cyberkriminelle immer einfacher geworden, Ransomware einzusetzen.

Chester Wisniewski, Sophos»Die Ergebnisse deuten darauf hin, dass wir möglicherweise einen Höhepunkt in der Entwicklung von Ransomware erreicht haben, wo die Gier der Angreifer nach immer höheren Lösegeldzahlungen frontal mit einer Verhärtung des Cyberversicherungsmarktes kollidiert«, sagt Chester Wisniewski, Principal Research Scientist bei Sophos. In den vergangenen Jahren sei es für Cyberkriminelle immer einfacher geworden, Ransomware einzusetzen.

»Zudem haben viele Cyber-Versicherungsanbieter eine breite Palette von Wiederherstellungskosten aufgrund von Ransomware, einschließlich des Lösegelds, abgedeckt, was wahrscheinlich zu immer höheren Lösegeldforderungen beigetragen hat«, spekuliert Wisniewski. Wenn nun Cyber-Versicherungen strengere Maßstäbe anlegen, werden Opfer von Ransomware in Zukunft möglicherweise auch seltener bereit oder weniger in der Lage sein, extrem hohe Lösegelder zu zahlen. Dass sich dadurch das Gesamtrisiko eines Ransomware-Angriffs verringert, glaubt Wisniewski jedoch nicht. »Ransomware-Angriffe sind nicht so ressourcenintensiv wie andere, handwerklich ausgefeiltere Cyberattacken. Daher ist jedes Lösegeld ein lohnender Gewinn und Cyberkriminelle werden sich auch weiterhin die leicht erreichbaren Ziele aussuchen.«

Aus Schaden nicht klug geworden

Eine weltweite Umfrage von Kaspersky zeichnet ein etwas anderes Bild. Demnach würden 88 Prozent der Unternehmen, die bereits Ziel eines Ransomware-Angriffes waren, bei einer erneuten Attacke wieder Lösegeld zahlen. Bei Firmen, die noch nicht von einem Ransomware-Angriff betroffen waren, sind dagegen lediglich 67 Prozent grundsätzlich dazu bereit. Die Zahlen sind hier nicht auf Länderebene verfügbar.

Christian Milde, Kaspersky»Wir empfehlen grundsätzlich, Cyberkriminelle nicht zu bezahlen, da dies keine Garantie dafür bietet, dass die Daten tatsächlich wieder entschlüsselt werden; eine Zahlung ermutigt sie jedoch, ihre Vorgehensweise zu wiederholen«, sagt Christian Milde, Geschäftsführer Central Europe bei Kaspersky. Er nennt aber auch Gründe für die Handlungsweise der Unternehmen: »Da es hierbei oft um die Geschäftskontinuität geht, sehen sich Führungskräfte gezwungen, schwierige Entscheidungen hinsichtlich der Zahlung des Lösegelds zu treffen.«

Christian Milde, Kaspersky»Wir empfehlen grundsätzlich, Cyberkriminelle nicht zu bezahlen, da dies keine Garantie dafür bietet, dass die Daten tatsächlich wieder entschlüsselt werden; eine Zahlung ermutigt sie jedoch, ihre Vorgehensweise zu wiederholen«, sagt Christian Milde, Geschäftsführer Central Europe bei Kaspersky. Er nennt aber auch Gründe für die Handlungsweise der Unternehmen: »Da es hierbei oft um die Geschäftskontinuität geht, sehen sich Führungskräfte gezwungen, schwierige Entscheidungen hinsichtlich der Zahlung des Lösegelds zu treffen.«

Warum Firmen Lösegeld bezahlen

Ähnliche Überlegungen stellt auch Sophos-Experte Wisniewski, an. Seiner Ansicht nach kann es für eine Ransomware-Zahlung mehrere Gründe geben, »etwa unvollständige Backups oder das Verhindern der Veröffentlichung gestohlener Daten auf einer Public-Leaks-Seite. Nach einem Ransomware-Angriff besteht oft ein großer Druck, den Betrieb so schnell wie möglich wieder aufzunehmen.«

Die Wiederherstellung verschlüsselter Daten mit Hilfe von Backups könne jedoch schwierig und zeitaufwändig sein. Daher sei es scheinbar verlockend, ein Lösegeld für die Datenentschlüsselung zu zahlen, weil dies eine schnelle Problemlösung verspricht. »Dieses Vorgehen ist aber mit hohen Risiken verbunden«, warnt Wisniewski. »Unternehmen wissen nicht, was die Angreifer außer der Ransomware-Attacke eventuell noch im Netzwerk getan haben, beispielsweise Hintertüren für künftige Angriffe installiert oder Kennwörtern kopiert. Wenn Unternehmen die wiederhergestellten Daten nicht gründlich bereinigen, haben sie am Ende im Worst-Case immer noch potenziell schädliche Programme in ihrem Netzwerk und sind möglicherweise einem erneuten Angriff ausgesetzt. «