Trend Micro: Cyberangriffe vor allem auf Geräte & Nutzerkonten

Cyberkriminelle haben es vor allem auf Geräte und Nutzerkonten abgesehen, sagt der Trend Micro Cyber Risk Report. Für Unternehmen ist es entscheidend, die eigenen Schwachstellen zu kennen und auch das Risiko einzelner Assets richtig einzuschätzen. Der Übergang zu einem stärker risikobasierten Cybersecurity-Ansatz soll die Sicherheitslage künftig deutlich verbessern.

Cyberkriminelle haben es vor allem auf Geräte und Nutzerkonten abgesehen, sagt der Trend Micro Cyber Risk Report. Für Unternehmen ist es entscheidend, die eigenen Schwachstellen zu kennen und auch das Risiko einzelner Assets richtig einzuschätzen. Der Übergang zu einem stärker risikobasierten Cybersecurity-Ansatz soll die Sicherheitslage künftig deutlich verbessern.

IT-Sicherheitsverantwortliche sind gefordert, sich einen besseren Überblick über die Risiken ihrer Angriffsoberfläche zu verschaffen. Zu diesem Ergebnis kommt der Cyber Risk Report von Trend Micro. Die Cybersecurity-Plattform Trend Vision One nutzt einen detaillierten Ereigniskatalog, um das spezifische Risiko jedes Asset-Typs zu bewerten. Zudem wird ein Risiko-Index für das gesamte Unternehmen erstellt. Hierbei werden der Angriffs-, der Gefährdungsstatus sowie die Sicherheitskonfiguration der vorhandenen Ressourcen analysiert und mit den potenziellen Konsequenzen eines Sicherheitsvorfalls verrechnet. Assets mit niedriger geschäftlicher Bedeutung und weniger Berechtigungen präsentieren eine kleinere Angriffsoberfläche als bedeutendere Assets mit umfangreicheren Rechten.

Besonders gefährdet sind folgenden Ressourcen:

- Endgeräte: Von insgesamt 18,5 Millionen sind etwa 620.000 als hochriskant eingestuft.

- Nutzerkonten: Von insgesamt 44,8 Millionen werden 17.065 als hochriskant bewertet.

- Cloud-Assets: Von insgesamt 14,8 Millionen gelten 8.088 als gefährdet.

- Mit dem Internet verbundene Assets: Etwa eine Million insgesamt, 1.141 davon als risikoreich.

- Anwendungen: Rund acht Millionen insgesamt, mit 565 als risikoreich identifiziert.

Die Anzahl der als risikoreich eingestuften Endgeräte übersteigt die der Nutzerkonten, obwohl es mehr Nutzerkonten gibt. Endgeräte bieten aufgrund ihrer größeren Angriffsoberfläche eine höhere Gefährdung, wohingegen Nutzerkonten kritische Zugangspunkte darstellen, die Bedrohungsakteuren den Zugriff auf Unternehmens-Ressourcen ermöglichen.

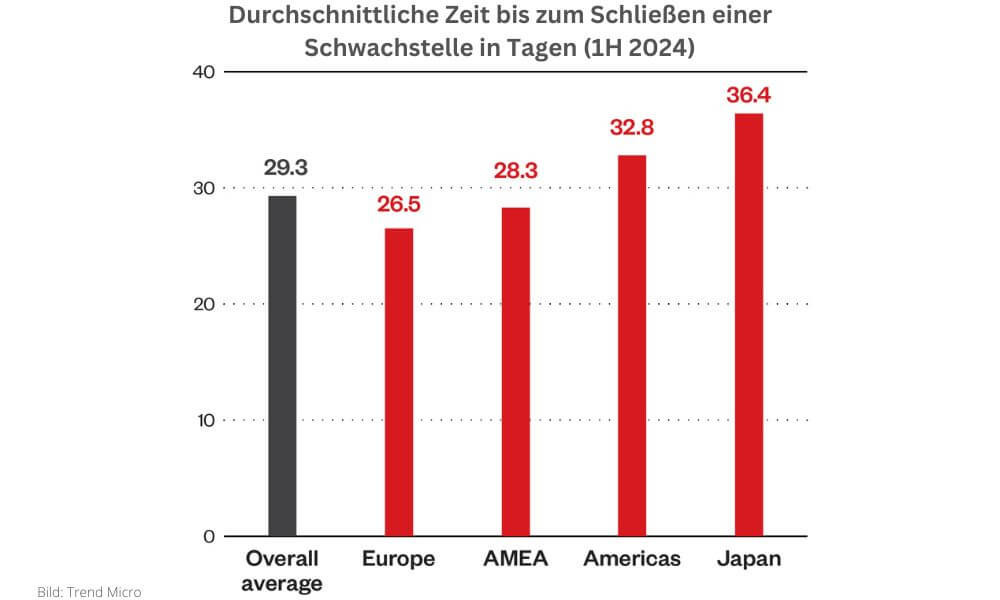

Durchschnittliche Zeit bis zum Schließen einer Schwachstelle in Tagen ( Mean Time to Patch – MTTP) (1HJ/2024) (Grafik: Trend Micro)

Durchschnittliche Zeit bis zum Schließen einer Schwachstelle in Tagen ( Mean Time to Patch – MTTP) (1HJ/2024) (Grafik: Trend Micro)

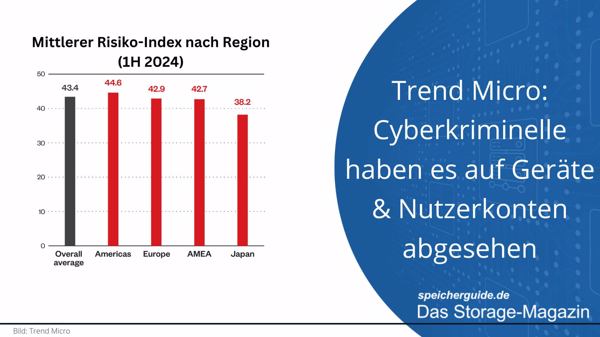

In der globalen Analyse wurden regionale und sektorale Unterschiede festgestellt:

- Der weltweite Durchschnittswert des Risikoindex beträgt 43,4, was ein mittleres Risiko darstellt.

- Nord- und Südamerika zeigen mit einem Risikoindex von 44,6 die höchsten Werte, was hauptsächlich auf Schwachstellen im Finanzsektor und kritischen Infrastrukturen zurückzuführen ist.

- Europa zeigt mit einem Risikoindex von 42,9 ein etwas niedrigeres Risiko und zeichnet sich durch schnelle Behebung von Schwachstellen aus, mit einer durchschnittlichen Zeit von 26,5 Tagen bis zur Patch-Anwendung.

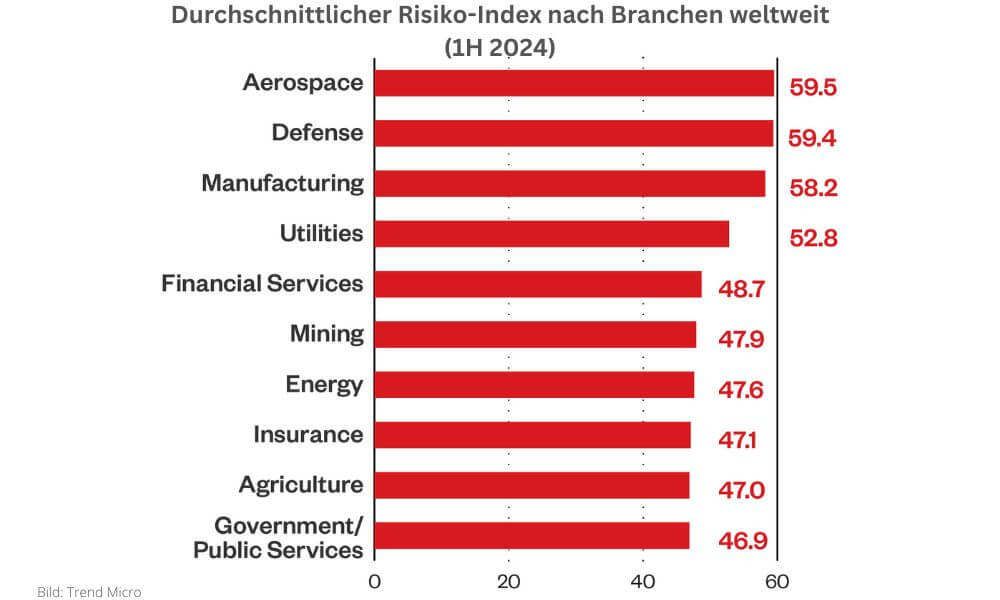

Durchschnittlicher Risiko-Index nach Branchen weltweit (1HJ/2024) (Grafik: Trend Micro)

Durchschnittlicher Risiko-Index nach Branchen weltweit (1HJ/2024) (Grafik: Trend Micro)

Die Luftfahrt- und Rüstungsindustrie weltweit verzeichnen die höchsten Risikobewertungen aufgrund geopolitischer Spannungen, wobei Sensoren an Flugzeugen und Waffensystemen die Angriffsoberflächen erhöhen. Die Rüstungsindustrie zeigt die schnellsten Reaktionen auf Schwachstellen, mit einer durchschnittlichen Patch-Zeit von nur 7,4 Tagen.

Empfehlungen zur Risikominimierung umfassen die Optimierung von Sicherheitseinstellungen, um auf Fehlkonfigurationen aufmerksam zu machen. Zudem gilt es Kontaktaufnahme mit Endgeräte- oder Konteninhaber schnellstens zu kontaktieren, sobald ein Risiko erkannt wird. Systemadministratoren sollten riskante Nutzerkonten deaktivieren bzw. auf ein sicheres Passwort zurücksetzen. Auch wenn es als nicht sonderlich benutzerfreundlich gilt, eine Multi-Faktor-Authentifizierung (MFA) sichert Netzwerk- und Kontenzugänge sicher ab.

Richard Werner, Trend Micro»Unser Cyber Risk Report liefert wichtige Erkenntnisse über die größten Risiken für Unternehmen, darunter schwache Sicherheitssysteme, Fehlkonfigurationen und ungepatchte, aktiv ausgenutzte Schwachstellen«, erklärt Richard Werner, Security Advisor bei Trend Micro. »Der Übergang zu einem stärker risikobasierten Cybersecurity-Ansatz stellt einen Wendepunkt für die gesamte Branche dar und ermöglicht es Unternehmen, ihre Sicherheitslage deutlich zu verbessern. Dazu sollten sie ihre Angriffsoberfläche vollständig erfassen, ihr tatsächliches Risiko Tool-gestützt berechnen und die größten Risiken strategisch mindern.«

Richard Werner, Trend Micro»Unser Cyber Risk Report liefert wichtige Erkenntnisse über die größten Risiken für Unternehmen, darunter schwache Sicherheitssysteme, Fehlkonfigurationen und ungepatchte, aktiv ausgenutzte Schwachstellen«, erklärt Richard Werner, Security Advisor bei Trend Micro. »Der Übergang zu einem stärker risikobasierten Cybersecurity-Ansatz stellt einen Wendepunkt für die gesamte Branche dar und ermöglicht es Unternehmen, ihre Sicherheitslage deutlich zu verbessern. Dazu sollten sie ihre Angriffsoberfläche vollständig erfassen, ihr tatsächliches Risiko Tool-gestützt berechnen und die größten Risiken strategisch mindern.«