Prognose: 2017 werden noch mehr IoT-Geräte angegriffen

2016 ging – leider wie erwartet – als das Jahr der Online-Erpressung in die Geschichte ein. Allerdings erwarten die Datensicherheitsexperten von Trend Micro in ihrer Cyber-Security-Prognose für 2017 eine Trendabflachung bei Ransomware. Stark ansteigen dürften dagegen DDoS-Angriffe auf das IoT (Internet of Things, Internet der Dinge). Und es wird neue Angriffe auf Unternehmen via »Business Email Compromise« und »Business Process Compromise« geben.

Cyber-Geißel Ransomware: Wenn Sie das sehen, heißt es: Geld bezahlen, oder Sie haben ein sehr gutes und aktuelles Backup (Bild: Trend Micro)Wie von dem japanischen IT-Sicherheitsanbieter Trend Micro vorhergesagt hat sich 2016 zum Jahr der Cyber-Erpressung entwickelt. Das lag an mehreren Faktoren: Die Angriffe vereinen unterschiedliche Verteilungsmethoden und nicht zu knackende Verschlüsselung mit massiven Drohkulissen. »Ransomware-as-a-Service« – ein Geschäftsmodell, bei dem Betreiber ihre Infrastruktur an Cyberkriminelle vermieten – brachte auch technisch nicht Versierte ins Geschäft. Und schließlich konnten Hacker nach der Veröffentlichung von Ransomware-Code ihre eigenen Versionen erstellen.

Cyber-Geißel Ransomware: Wenn Sie das sehen, heißt es: Geld bezahlen, oder Sie haben ein sehr gutes und aktuelles Backup (Bild: Trend Micro)Wie von dem japanischen IT-Sicherheitsanbieter Trend Micro vorhergesagt hat sich 2016 zum Jahr der Cyber-Erpressung entwickelt. Das lag an mehreren Faktoren: Die Angriffe vereinen unterschiedliche Verteilungsmethoden und nicht zu knackende Verschlüsselung mit massiven Drohkulissen. »Ransomware-as-a-Service« – ein Geschäftsmodell, bei dem Betreiber ihre Infrastruktur an Cyberkriminelle vermieten – brachte auch technisch nicht Versierte ins Geschäft. Und schließlich konnten Hacker nach der Veröffentlichung von Ransomware-Code ihre eigenen Versionen erstellen.

Dies alles führte dazu, dass zwischen Januar und September ein 851-prozentiger Anstieg an Ransomware-Familien zu verzeichnen war. Nachdem der Höhepunkt 2016 überschritten wurde, folgt nun eine Periode der Stabilisierung: Für das kommende Jahr rechnen die Trend-Micro-Analysetn mit einem 25-prozentigen Zuwachs, also 15 neuen Familien pro Monat.

Bei mobilen Endgeräten wird es dieselbe Entwicklung geben wie bei Desktops, weil die Zahl der mobilen Nutzer hoch genug ist, um als Angriffsziel profitabel zu sein. Daneben werden auch Geldautomaten, Point-of-Sale-Systeme oder andere Computing-Terminals betroffen sein – anders ist die Situation bei smarten Geräten: Derzeit lohnt es sich noch nicht, sie in Geiselhaft zu nehmen. Es ist beispielsweise günstiger, eine gehackte smarte Glühbirne zu ersetzen als Lösegeld zu zahlen. Und auch wenn sich die Drohung lohnen könnte, die Kontrolle über die Bremsen eines fahrenden Autos zu übernehmen, ist der Aufwand dafür zu hoch.

IoT-Geräte und IIoT-Systeme werden noch mehr gezielte DDoS-Angriffe erleben

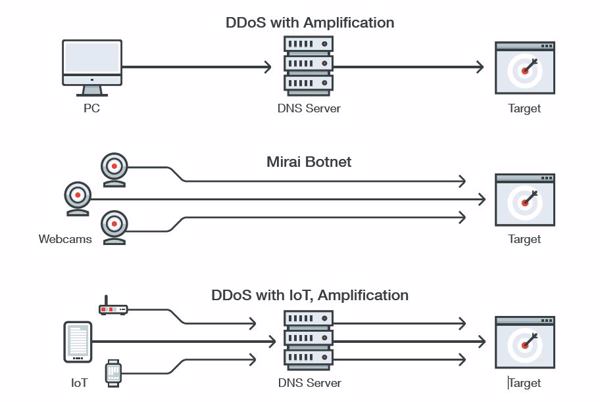

Bereits im Oktober 2016 sorgte der »Mirai-DDoS-Angriff«, der mithilfe Tausender ungesicherter Webcams große Websites vom Netz trennte, für Aufsehen. Er war gleichsam der Vorbote von mehr Cyberangriffen auf das Internet der Dinge (Internet of Things) und dessen zentrale Infrastruktur. Vernetzte Geräte werden dabei – ähnlich den Schläfern in einem Thriller – durch Cyberkriminelle aktiviert. Beispielsweise werden einzelne vernetzte Fahrzeuge für sehr gezielte Angriffe genutzt werden, offene Router für massive DDoS-Attacken. IoT-Botnetze können theoretisch DDoS-Angriffe vervielfältigen und größeren Schaden anrichten.

Leider ist nach Ansicht von Trend Micro auch zu erwarten, dass Anbieter darauf nicht zeitgerecht reagieren werden. Denn wie das Beispiel Mirai zeigt: Hier wurden zwar Webcams vom Anbieter zurückgerufen, aber keine Code-Reviews für nicht betroffene oder noch kontrollierbare Geräte veranlasst.

Sobald das Internet der Dinge in Fertigungs- und anderen Industrieumgebungen sowie der Energiebranche stärker Einzug hält, werden Angreifer die Effizienz ihrer »BlackEnergy«-ähnlichen Angriffe erhöhen. In Verbindung mit dem starken Anstieg der Systemschwachstellen in SCADA-Systemen (SCADA = Supervisory Control and Data Acquisition) wird der Wechsel zum industriellen Internet der Dinge (IIoT) nicht vorhersehbare Gefahren und Risiken für Unternehmen und Verbraucher mit sich bringen. Jede dritte von TippingPoint 2016 entdeckte Schwachstelle betraf SCADA-Systeme.

»Business Email Compromise«, das zielgerichtete Phishing-E-Mail für Unternehmen

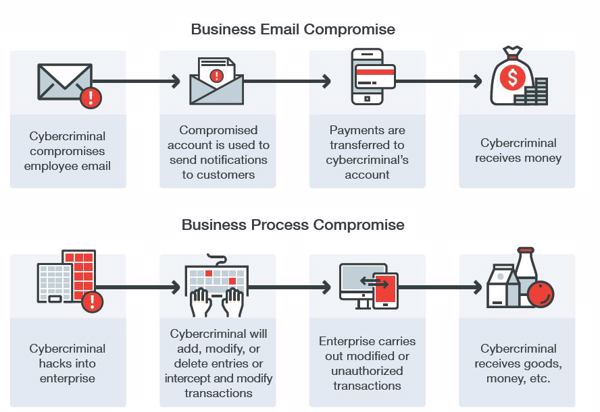

Da ist zum einen die – leider – unkomplizierte Handhabung: An den Angriffen gibt es nichts Außergewöhnliches – außer vielleicht der Tatsache, dass der jeweils beste Weg ausgekundschaftet werden muss, um eine für das Opfer glaubhafte E-Mail zu erstellen, was sich häufig aber mithilfe einer ausgeklügelten Suchabfrage bewerkstelligen lässt. Sie sind zum anderen kostengünstig, weil es keiner komplizierten Infrastruktur bedarf.

Dass diese Masche erfolgreich ist, zeigt diese Auswahl an 2016 Vorfällen: ► Im Januar 2016 erwischte es die belgische Bank Crelan, die um 70 Millionen Euro erleichtert wurde.

► Nur ein Monat später fiel der österreichische Luftfahrtzulieferer FACC auf gefakte E-Mails herein, die einen Schaden von 50 Millionen Euro anrichteten. Infolgedessen musste die Finanzvorständin ihren Hut nehmen.

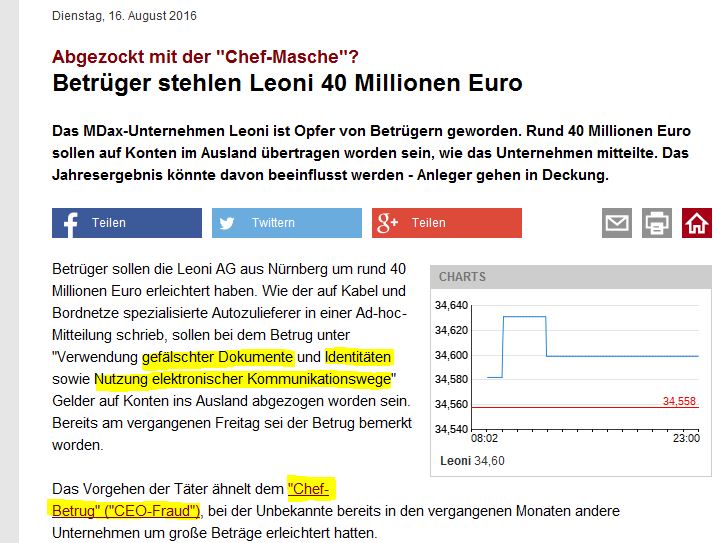

► Und im August traf es das MDax-Unternehmen Leoni, einen Autozulieferer aus Nürnberg: 40 Millionen Euro musste Leoni bei dem CEO-Fraud verdauen.

Diese Fälle sind aber nur die bekannt gewordenen oberen Kanten des Betrugseisbergs. Der durchschnittliche Verdienst bei einem erfolgreichen BEC-Angriff beträgt mittlerweile geschätzte 140.000 US-Dollar, der geschätzte Gesamtschaden in den vergangenen zwei Jahren belief sich auf drei Milliarden US-Dollar. Zum Vergleich: Der durchschnittliche Verdienst bei Ransomware-Angriffen gegen Privat-PCs beträgt 722 US-Dollar (derzeit 1 Bitcoin), und kann bis auf 30.000 US-Dollar steigen, wenn ein Unternehmensnetzwerk betroffen ist.

Der schnelle und hohe Profit dürfte die Beliebtheit dieser Betrugsmethode weiter steigern. Zumal sie sehr schwer zu entdecken ist – weil ja eben kein Schadcode enthalten ist, außer beim allerersten Phishing-E-Mail –, und weil die Mühlen der grenzübergreifenden Gerichtsbarkeit langsam mahlen: Bis beispielsweise ein Nigerianer, der seit 2014 mehrere Unternehmen betrogen hatte, festgenommen wurde, dauerte es über zwei Jahre.

»Business Process Compromise« wird sich vor allem an den Finanzsektor richten

Trend Micro nennt diese Angriffskategorie »Business Process Compromise«, kurz BPC. Sie dürfte vor allem Finanzabteilungen betreffen, aber nicht ausschließlich. Zu den ebenfalls möglichen Szenarien gehört das Hacken von Auftrags- oder Bezahlsystemen. Cyberkriminelle können sich auch in ein Lieferzentrum hacken und wertvolle Güter an andere Adressen umleiten.

Einen vergleichbaren Fall gab es bereits: 2013 wurde das Liefercontainer-System des Antwerpener Hafens gehackt, und ganze Container-Ladungen wanderten in die Hände von Kriminellen. Und warum der Aufwand? Ein Vergleich der »Verdienstmöglichkeiten« zeigt die Gründe: Ransomware-Angriffe auf Unternehmensnetzwerke 20.000 US-Dollar, BEC 140.000 US-Dollar – und die bislang bekannt gewordenen BPC-Angriffe brachten im Durchschnitt 81 Millionen US-Dollar.

Adobe und Apple werden Microsoft bei den Sicherheitslücken überholen

2016 wird Adobe zum ersten Mal Microsoft bei der Anzahl aufgedeckter Sicherheitslücken überholt haben. Zu den von der Zero-Day-Initiative veröffentlichten Lücken 2016 betrafen 135 Adobe- und 76 Microsoft-Lösungen. Für Apple war es das Jahr mit den meisten Sicherheitslücken, bis November wurden deren 50 offengelegt – im vergangenen Jahr waren es lediglich 25.

Diese Entwicklungen basieren auf zwei Effekten:

► Zum einen einen statistischen: Microsofts PC-Verkäufe gingen in den vergangenen Jahren zugunsten von Smartphones und Tablets zurück.

► Und zum anderen einen technischen: Microsoft hat sich in puncto Sicherheit klar verbessert, was die Cyberkriminellen dazu trieb, nach Alternativen zu suchen. »Auch wenn das Auto-Update von Windows 10 von vielen argwöhnisch begutachtet wird – aus sicherheitstechnologischer Sicht ist es ein klarer Vorteil, da erkannte Sicherheitslücken sehr schnell geschlossen werden«, erklärt Raimund Genes, Geschäftsführer der deutschen Trend-Micro-Niederlassung.

Dass beispielsweise Apple das »iPhone 4S« nicht mehr unterstützt, wird nach Meinung von Trend Micro zu weiteren Exploits führen. Generell wird die Aufdeckung von Sicherheitslücken unweigerlich zur Entwicklung von Exploits führen, die wiederum in Exploit-Kits integriert werden. Deren Nutzung ging in diesem Jahr zwar zurück, nachdem der Entwickler des »Angler Exploit Kit« verhaftet wurde, doch wie schon mit »BlackHole« und »Nuclear« stehen andere in solchen Fällen bereit.

Bundestagswahl 2017: kommt auch in Deutschland die Cyberpropaganda?

2016 hat nahezu die Hälfte der Erdbevölkerung (46,1 Prozent) Zugang zum Internet, sei es über traditionelle Computer, Smartphones oder Internet-Cafés. Dadurch können immer mehr Menschen schnell und einfach auf Informationen zugreifen, unabhängig von Quelle und Glaubwürdigkeit – und Interessierte die öffentliche Meinung beeinflussen. Die fehlende Überprüfung, ob Informationen glaubwürdig sind, hat zusammen mit übereifrigen Nutzern, die andere vom eigenen Glauben überzeugen wollen, zur weiten Verbreitung gefälschter Inhalte beigetragen. Was es noch schwieriger macht, zwischen Fakt und Fälschung zu unterscheiden.

Welche Macht soziale Medien und Online-Informationsquellen haben, wenn es um politische Entscheidungen geht, haben 2016 einige Beispiele veranschaulicht: Wie WikiLeaks für Propaganda eingesetzt wird, zeigte sich bei den US-Präsidentschaftswahlen, als belastendes Material eine Woche vor der Wahl durchsickerte.

Beim stetigen Monitoring des cyberkriminellen Untergrunds stießen Trend Micros Sicherheitsforscher auf so genannte Script-Kiddies, die mit ihren Einnahmen durch gefälschte wahlbezogene Nachrichten warben. Sie behaupteten, etwa 20 US-Dollar im Monat verdient zu haben, indem sie Internet-Verkehr zu vorgefertigten Inhalten über die Präsidentschaftskandidaten umleiteten. Das heißt: Es gibt dedizierte »Cyber-Agenten«, die sogar dafür bezahlt werden, Propagandamaterial in sozialen Medien zu posten.

Es bleibt abzuwarten, wie die kommenden Wahlen in Deutschland und Frankreich sowie die EU-feindlichen Strömungen in Großbritannien von elektronischen Medien beeinflusst werden – dass dies passieren wird, steht nach Meinung von Trend Micro außer Frage.

EU-Datenschutz-Grundverordnung DSGVO: Mehr Aufwand, mehr Kosten

Ab dem 25. Mai 2018 kommt die bereits in Kraft gesetzte EU-Datenschutz-Grundverordnung (DSGVO) zur unmittelbaren Anwendung, dann werden Unternehmen bei fehlender Compliance Strafen von bis zu vier Prozent ihres Umsatzes zahlen müssen. Nicht allein die EU-Mitgliedsstaaten sind betroffen, sondern Organisationen weltweit, die persönliche Daten von EU-Bürgern sammeln, verarbeiten und speichern. Die damit einhergehenden Änderungen in Richtlinien und Geschäftsprozessen werden zu erheblichen administrativen Zusatzkosten führen.

So wird unter anderem ein »Data Protection Officer« (DPO) Pflicht, das heißt, eine neue Rechnungsposition (für Einstellung, Schulung und Stelle eines entsprechend geschulten Mitarbeiters) wird in den Unternehmensausgaben auftauchen. Noch ist es ein weiter Weg bis dahin, bis Ende dieses Jahres werden weniger als die Hälfte der Unternehmen einen DPO eingestellt haben.

Zudem müssen Nutzer über ihre neuen Rechte informiert werden – und Unternehmen sicherstellen, dass die Nutzer ihre Rechte auch wahrnehmen können. Die dem individuellen Grundrecht auf informationelle Selbstbestimmung entspringende Einsicht, dass EU-Bürger ihre persönlichen Daten selbst besitzen und somit gesammelte Daten bestenfalls nur »ausgeliehen« sind, wird die gesamten datenbezogenen Arbeitsabläufe beeinflussen.

Anti-Evasion-Lösungen: Neue Taktiken für gezielte Angriffe

Die ersten Kampagnen für gezielte Angriffe wurden vor zehn Jahren dokumentiert. Seitdem gehen Cyberkriminelle viel raffinierter vor, während die Netzwerkinfrastrukturen weitgehend gleich geblieben sind. Diese Lernkurve wird laut Trend Micro Methoden hervorbringen, die in erster Linie darauf ausgerichtet sind, die meisten modernen Sicherheitstechnologien der vergangenen Jahre zu umgehen.

Cyberkriminelle werden sich vermehrt um die Erkennung von Sandboxen kümmern, um zu sehen, ob unbekannte Dateien in eine Sandbox geschoben werden. Sie werden Sandboxen sogar angreifen und »überfluten«.

Fazit – und weiterführende Informationen

Was Cyberkriminelle 2017 vorhaben – Fakt ist, Erpresser-Software ist enorm erfolgreich, und wird deshalb weiterentwickelt. »Business Email Compromise« wird wohl ein neuer Favorit der Angreifer, da hier wesentlich mehr Geld zu holen ist, als mit »einfachen« Verschlüsselungs-Trojanern. Aber Unternehmen müssen sich auch auf »Business Process Compromise« einstellen, also das Kapern oder Verändern ganzer Geschäftsprozesse. Und schließlich wirft die für Mitte 2018 anstehende EU-Datenschutz-Grundverordnung ihre nun deutlicher werdenden Schatten voraus.

Eine ausführliche Übersicht über die Themen, die das kommende Jahr aus Sicherheitssicht bestimmen, hat Trend Micro im hier abrufbaren Sicherheitsbericht zusammengestellt. Dazu zählen auch Hintergrundinformationen zu maschinellem Lernen – einer Sicherheitstechnologie, die sich als Kernelement im Kampf gegen bekannte und unbekannte Ransomware- sowie Exploit-Kit-Angriffe eignen dürfte.

Ans Herz legen wollen wir Ihnen auch unser White-Paper, wie Sie Phishing-E-Mails besser erkennen können, und eben dann nicht mehr zum Klick auf die angehängte oder verlinkte Schadsoftware verleitet werden. Denn egal, ob man Ihnen einen Verschüsselungs-Trojaner unterjubeln will, oder einen CEO-Fraud bzw. »Business Email Compromise« oder »Business Process Compromise« vorbereitet: Der Anfang (fast) allen Übels ist meist ein sehr zielgerichtetes und sehr harmlos aussehendes Phishing-E-Mail.

- Trend Micro

- White-Paper von speicherguide.de über Phishing-E-Mails: »16 Tipps, dem E-Mail-Betrug zu entgehen«

- Trend Micro: Ransomware wird für Unternehmen noch Megaproblem

- Trend Micro mutmaßt: Cyberkriminelle wollen mit dem Internet der Dinge in Unternehmensnetzwerke eindringen

- Nach dem Yahoo-Datenklau – ist vor der Phishing-E-Mail-Welle

- speicherguide.de-Interview mit Trend-Micro-Manager Udo Schneider über Backup, Security und Verschlüssung in der Cloud

- Mehr über Cybersicherheit im speicherguide.de-Schwerpunkt

- Prognose: 2017 werden noch mehr IoT-Geräte angegriffen

- IoT-Geräte und IIoT-Systeme werden noch mehr gezielte DDoS-Angriffe erleben

- »Business Email Compromise«, das zielgerichtete Phishing-E-Mail für Unternehmen

- »Business Process Compromise« wird sich vor allem an den Finanzsektor richten

- Adobe und Apple werden Microsoft bei den Sicherheitslücken überholen

- Bundestagswahl 2017: kommt auch in Deutschland die Cyberpropaganda?

- EU-Datenschutz-Grundverordnung DSGVO: Mehr Aufwand, mehr Kosten

- Anti-Evasion-Lösungen: Neue Taktiken für gezielte Angriffe

- Fazit – und weiterführende Informationen