Trend Micro schreibt so viele Leads wie Vmware

»Als wir vor eineinhalb Jahren als erste auf dem Markt agentenlose Sicherheitslösungen für virtualisierte Infrastrukturen vorgestellt haben, hatten viele noch Zweifel. Doch unsere zahlreichen Gespräche mit Interessenten und Partnern auf der CeBIT haben gezeigt: Nicht nur das Bewusstsein, dass Sicherheit, Virtualisierung und Cloud eine Einheit bilden, ist vorhanden, sondern auch der konkrete Bedarf«, betont Frank Schwittay, Vice President DACH bei Trend Micro. »Und zwar jetzt und nicht irgendwann in der Zukunft.«

Virtualisierte Infrastrukturen erhalten mit »Deep Security 8« Spionageabwehr und Selbstverteidigung

Insbesondere mit der Lösung »Deep Security 8« könne Trend Micro heute schon virtualisierte Infrastrukturen umfassend und in der Tiefe schützen. »Wir statten sie mit Mechanismen der Spionageabwehr und Selbstverteidigung aus«, erklärt Schwittay. »Damit schaffen wir gleichzeitig die Voraussetzung dafür, dass die betriebswirtschaftlichen Vorteile der Virtualisierung tatsächlich genutzt werden können.«

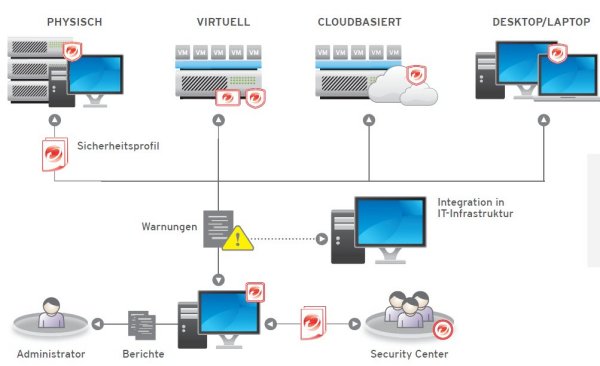

Deep Security schützt Betriebssysteme, Anwendungen und Daten auf physischen, virtuellen und Cloud-basierten Systemen. Mit seinem Funktionsumfang, der auch eine Firewall sowie Protokollüberwachung enthält, geht die Lösung laut Trend Micro »wesentlich weiter« als so genannte »Next-Generation Firewalls«, und könne diese ersetzen. Deep Security sei damit neben der Verschlüsselungslösung »SecureCloud« und »Deep Discovery«, der Trend-Micro-Lösung zur Spionageaufklärung und -abwehr von innen, ein Eckpfeiler des neuen Trend-Micro-Sicherheitsmodells einer Immunabwehr für IT-Systeme.

BYOD – oder das Smartphone als Sicherheitsrisiko

Ein zweiter Trend, der Gegenstand zahlreicher Standgespräche war, ist die zunehmende Nutzung privater mobiler Endgeräte im Arbeitsalltag, bekannt unter dem neuen Akronym BYOD – »Bring Your Own Device«. Denn dadurch ergeben sich zahlreiche neue Angriffsflächen für Cyberkriminelle, die insbesondere im Falle zielgerichteter Angriffe, so genannter »Advanced Persistent Threats« (APTs), ein großes Gefahrenpotenzial in sich bergen.

Waren bislang vor allem die Geräte von Top-Managern im Visier von Wirtschaftsspionen, nutzen diese immer mehr den unauffälligeren Angriffsweg über Mitarbeiter von Fachabteilungen. Außerdem wirft der BYOD-Trend viele rechtliche Fragen auf, da mit geschäftlichen Informationen auf mobilen Geräten anders verfahren werden darf und muss, als mit den ebenfalls darauf gespeicherten privaten Daten.

IT-Sicherheit bedeutet heute Risikomanagement

»In unseren Gesprächen haben wir festgestellt, dass bei diesem Thema noch große Verunsicherung vorherrscht«, meint Schwittay. »Es setzt sich zwar die Einsicht durch, dass dieser Trend nicht aufzuhalten sein wird, schon gar nicht durch Verbote. Aber vielen fällt noch schwer, die adäquate Antwort darauf zu geben.

Dazu argumentiert Schwittay, dass IT-Sicherheit heute Risikomanagement bedeute, und keinen hundertprozentigen Schutz: »Alles andere wäre unseriös. Daher ist IT-Sicherheit heute immer eine Kombination aus Prozessen, Verantwortlichkeiten und Lösungen. Dies gilt für die Bereiche Virtualisierung und Cloud ebenso wie für die Nutzung privater Geräte im Unternehmen.«

- Weitere Infos zum Trend-Micro-Angebot im Bereich Sicherheit für virtualisierte Umgebungen

- Daten von »Trend Micro SafeSync« bleiben in Deutschland

- Computacenter setzt bei Cloud-Security auf Trend Micro

- Virtualisierung lässt Chancen für Bedrohung steigen

- Citrix macht mit Trend Micro die Cloud sicherer