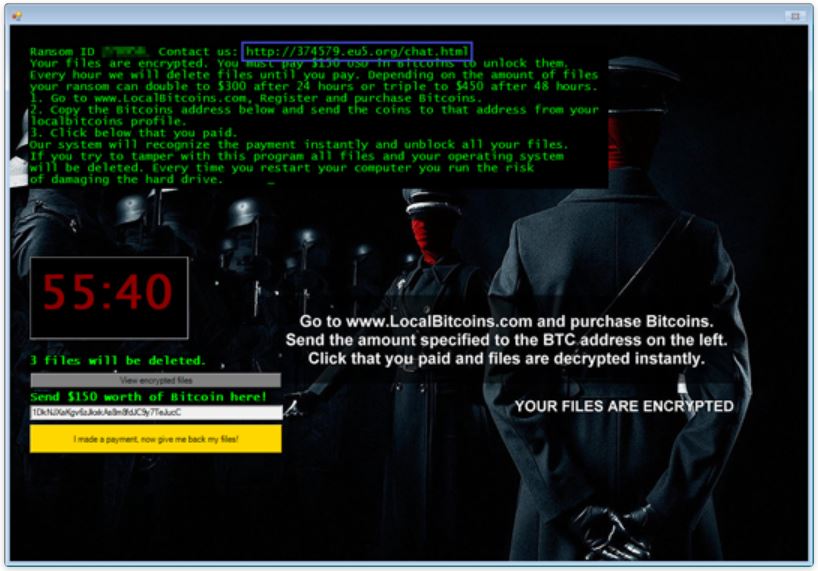

Rotzfrech: Erpressersoftware »Jigsaw« bietet Chat-Support an

Und jetzt, so fanden die Antiviren-Spezialisten von Trend Micro heraus, legt die neueste Variante von Jigsaw auch im »After-Sales-Support« nach: Die kriminellen Hintermänner der Crypto-Ransomware bieten Opfern seit neuestem die Möglichkeit eines Live-Chats und helfen so bei Fragen, wie sich das geforderte Lösegeld am einfachsten und schnellsten bezahlen lässt.

Irgendwie pervers, aber anscheinend effektiv: Geschäftsmethoden aus der legalen Wirtschaft wie Arbeitsteilung, Spezialisierung, Marketing und Vertrieb sowie Support sind im Cyberuntergrund längst Standard. Jetzt scheinen auch die Opfer – die »Kunden« von Jigsaw – direkt in diese kriminelle »Wertschöpfungskette« einbezogen zu werden.

»Jigsaw« schürt sehr effektiv die Panik

Die von Trend Micro entdeckte Live-Chat-Funktion erscheint nur logisch und konsequent. Denn diese Erpressersoftware gehört technisch gesehen gar nicht zu den gefährlichsten Schädlingen in ihrer Gattung. Aber viele Opfer dürften mit den im Internet vorgeschlagenen Abwehrmaßnahmen überfordert sein. Die Wahrscheinlichkeit ist angesichts der handfesten Drohungen leider sehr hoch, dass die betroffenen Anwender eher leicht in Panik verfallen und so schnell wie möglich bezahlen wollen.

Doch wie geht das? Wo kann man sich Bitcoins besorgen? Wie funktioniert der Geldtransfer? Die neue Live-Chat-Funktion bietet sich vor diesem Hintergrund perfekt dazu an, die Umsätze der kriminellen Hintermänner zu maximieren.

Jigsaw-Hintermänner mißbrauchen ganz normale Chatplattform »onWebChat«

»Wir neigen in den deutschsprachigen Ländern mit unserer Ingenieurskultur dazu, Dinge vor allem unter ihren technischen Gesichtspunkten zu betrachten und zu bewerten. Das wird dem Geschäft im cyberkriminellen Untergrund jedoch nicht ganz gerecht. Denn hier herrscht wirtschaftliches Denken vor«, betont Sicherheitsexperte Udo Schneider, Pressesprecher beim japanischen IT-Sicherheitsanbieter Trend Micro. »Der technische Aufwand wird immer auf die Zielgruppe und das mögliche Umsatz- und Gewinnpotenzial abgestimmt. Im vorliegenden Fall mag es zum Beispiel lohnender sein, eine eigene oder gemietete Chat-Support-Mannschaft zu bezahlen, als weiter in die Technik zu investieren – was zu einem späteren Zeitpunkt natürlich nicht auszuschließen ist. Und ich fürchte, mit dieser Taktik werden die Jigsaw-Hintermänner erfolgreich sein und wohl auch in naher Zukunft Nachahmer finden.«

Ein Beweis für diese reine Gewinnorientierung ist der Umstand, dass die Hintermänner der neuen Jigsaw-Variante die allgemein erhältliche Chatplattform »onWebChat« benutzen. Das senkt Aufwand und Kosten. Außerdem haben die Kriminellen darauf verzichtet, automatische Kontrollen einzubauen, um festzustellen, wie lange ein Opfer schon mit dem Schädling infiziert ist, obwohl davon ja die Höhe des Lösegelds abhängt. Offenbar setzen sie eher auf die Ehrlichkeit der Betroffenen als auch auf Technik. Trend Micro hat onWebChat über diesen Missbrauch informiert.

Alte Empfehlung, ganz aktuell: Backups anlegen

Eine grundlegende Möglichkeit, sich vor Erpressersoftware zu schützen, sind regelmäßige Datensicherungen (Backups). Dabei sollten die Anwender der 3-2-1-Regel folgen – drei Kopien in zwei Formaten, und eines davon auf einem isolierten Medium. So lassen sich zum Beispiel die Familienfotos erstens auf einem externen Speichermedium (externe Festplatte oder Stick) speichern, zweitens in der Cloud ablegen, und drittens auf eine CD brennen.

Der Cloud-Speicher und der nicht eingesteckte USB-Stick verhindern dabei, dass Jigsaw auch die Sicherungskopien verschlüsseln und löschen kann. Sollte kein Cloud-Speicher vorhanden sein und der USB-Stick mit dem Rechner verbunden, so wären wenigstens die auf CD gebrannten Bilder sicher, selbst wenn diese im CD-Laufwerk eingelegt wäre.

Trend Micro rät: Sicherheitssoftware am Endpunkt hilft

Generell sollten Anwender auf ihren Geräten eine moderne Sicherheitssoftware installieren und stets auf dem aktuellen Stand halten. Außerdem sollten diese Schutzlösungen über Cloud-Sicherheitsmechanismen verfügen, damit etwa Webadressen, die zu Erpresser- und anderer Schadsoftware führen, geblockt und bösartige Dateien gar nicht heruntergeladen oder ausgeführt werden. Das gilt auch für E-Mails mit bösartigen Links. Zusätzlich bietet die Verhaltensanalyse solcher Sicherheitssoftware Schutz, und kann eine unbekannte oder zunächst nicht erkannte Bedrohung noch vor dem eigentlichen Schaden abwehren.

- Download des »Ransomware File Decryptor« von Trend Micro, der etliche Verschlüsselungs-Trojaner entschlüsseln kann

- Blog von Trend Micro über »Jigsaw«

- Trend Micro

- Prognose von Trend Micro: 2016 wird das Jahr der Cyber-Erpressung

- Ransomware – Erpressersoftware: Einer der Top-10-Trends von speicherguide.de für das Jahr 2016

- Ransomware: Erpresser-Trojaner greifen um sich – was zu tun ist

- Trend Micro warnt vor gefälschter Google-Drive-Site

- speicherguide.de-Interview mit Trend-Micro-Manager Udo Schneider über Backup, Security und Verschlüssung in der Cloud

- Mehr über Backup & Recovery, Ransomware und Cloud-Backup im speicherguide.de-Special 01-2016: Backup für den Mittelstand